Červ Stuxnet, možná nejsofistikovanější kybernetická hrozba posledního desetiletí, se dočkal nástupce. Společnost McAfee získala od týmu nezávislých výzkumníků sadu útočných kódů, které jsou odvozeny z kódů červa Stuxnet. Malware používá ovladače a šifrované knihovny DLL s obdobnou funkcionalitou jako Stuxnet, obdobné jsou rovněž použité šifrovací klíče. Některé funkce malwaru DuQu se od Stuxnetu odlišují, hlavní rozdíl je však v cílech útočníků. Na rozdíl od Stuxnetu není DuQu navržen za účelem sabotáže systémů řídících průmyslové procesy (infekce červem Stuxnet poškodila mj. odstředivky používané v Íránu pro obohacování uranu), ale především pro útoky na weby certifikačních autorit. Další cílem malwaru DuQu je špionáž – zejména krádeže duševního vlastnictví z informačních systémů průmyslových podniků. Společnost McAfee doporučuje, aby především firmy poskytující certifikační autoritu ověřily, zda jejich systémy nebyly narušeny tímto útokem.

Malware DuQu je ovládán pomocí šifrovaného konfiguračního souboru. Pokouší se komunikovat s řídicím serverem v Indii, příslušná IP adresa řídicího serveru byla však již zařazena na black list a v tuto chvíli nefunguje. DuQu může na zasaženém počítači instalovat další škodlivé kódy, odhalen byl související keylogger (program zaznamenávající stisky kláves). Malware se před odhalením bezpečnostními programy může skrývat pomocí funkcionality rootkitu.

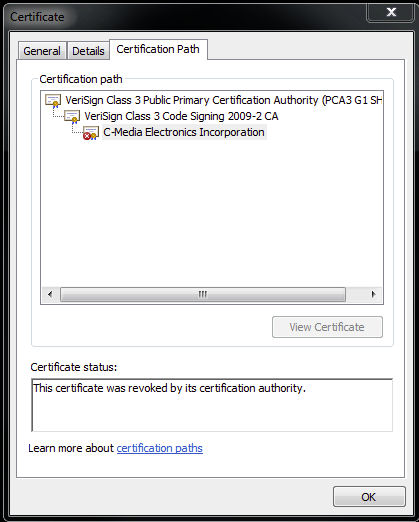

Společnost McAfee detekuje malware DuQu jako PWS-Duqu, PWS-Duqu.dr a PWS-Duqu! Rootkit. Názvy ovladačů, které DuQu používá, mohou být cmi4432.sys a jminet7.sys. Příslušné soubory mohou předstírat, že jsou podepsány digitálním certifikátem společnosti C-Media Electronics, tento certifikát by však již měl být neplatný.

Výzkumníci laboratoří McAfee Labs Guilherme Venere a Peter Szor označují útok

s nadsázkou a narážkou na špionážní román Fredericka Forsytha jako Den zlatého šakala (Day of the Jackal Golden). Canis aureus, šakal zlatý nebo též obecný, žije v severní Africe, na Blízkém východě a na Balkáně. Právě na certifikační autority z této oblasti se soustřeďovaly dosud zaznamenané útoky malwaru DuQu.

Více informace najdete na webu McAfee (http://blogs.mcafee.com/mcafee-labs/the-day-of-the-golden-jackal-%e2%80%93-further-tales-of-the-stuxnet-files)

Galerie: Stuxnet 2.0 – sofistikovaný malware má nástupce

Další fotogalerie

Nové informace – tvůrci malwaru Stuxnet jsou zřejmě nadále aktivní. Nástupcem Stuxnetu je totiž nová hrozba označovaná jako DuQu.

Video tipy ze světa technologií od redakce Chip.cz –

Máte k článku připomínku? Napište nám

Mohlo by se vám líbit

6 foto

5 foto

Doporučujeme

doporučujeme

Novinky

-

Netflix zavádí novou funkci: Dost to připomíná TikTok. Je to krok správným směrem?

-

Milovníci Microsoftu se mohou radovat. Květnový Game Pass má lákavou nabídku, nechybí ani velmi očekávaná závodní arkáda

-

Slavná sonda bojuje o život. NASA vypíná klíčové systémy zařízení, které se dostalo do vzdálených hlubin vesmíru

-

Farmář klikne a stádo krav se přesune. Tento digitální hlídač krav zásadně mění chov dobytka

-

Android 17 se blíží: První telefony už čekají na upgrade. Bude mezi nimi i ten váš?

Testy a žebříčky

-

Recenze: Epson Lifestudio Pop Plus EF-62B – Kompaktní 4K projektor

-

Recenze: Samsung HW-Q930F – Prostorový, imerzivní zvuk s kontrolovanými basy

-

Recenze: Sluchátka Bose QuietComfort Ultra Earbuds 2 mají nejlepší ANC a hutné basy

-

Recenze: Adata SC730 – Praktický trpasličí SSD s duálním konektorem

-

Recenze: LG UltraFine 32U990A-S – 6K monstrum má perfektní obraz a jednu ergonomickou chybu

bezpečnost

-

Firefox bude mít integrovanou VPN zdarma: co umí a kdy dorazí do Česka

-

Tahle AI děsí banky: Anthropic ji radši ani nechce zveřejnit

-

Soukromí už dnes neexistuje. Tahle stránka zná všechny vaše fotky

-

Bezpečnostní systémy automobilů za deště a mlhy: Tesla proti Evropanům a Číňanům

-

Uživatelé prohlížeče Chrome, pozor na nové riziko: Škodlivý kód krade přihlašovací údaje přímo z jeho paměti

Tipy a triky

-

Máte už Microsoftu plné zuby? Toto jsou 4 skvělé alternativy pro Windows 11 – bezplatné a bez přehnaných nároků

-

Znáte tenhle trik s pračkou? Jak nouzově otevřít zablokované dveře

-

Ajťák radí: Jak si snadno uvolníte až 7 GB paměti na mobilu? Stačí jednoduchá změna a vašemu smartphonu se hned uleví

-

Ajťák radí: Windows brzy vyprší důležité certifikáty. Toto byste si měli prověřit

-

Kdo ještě potřebuje Windows? Tento Linux nenechává na holičkách ani hráče