Postup kybernetických útočníků je jednoduchý. Nejprve kompromitují různé webové stránky, aby je mohli použít jako distribuční centra. Patří mezi ně blogy, zpravodajské weby, internetové obchody a stránky s explicitním obsahem, určené dospělým uživatelům.

Při návštěvě kompromitovaného webu se uživateli spustí JavaScriptový kód, který jej informuje o neúspěšné aktualizaci prohlížeče Chrome. Dále doporučuje, aby instalace byla provedena ručně. Pokud se tímto uživatel nechá zmást, skript přímo stáhne archiv ZIP, který obsahuje údajnou aktualizaci.

Falešná aktualizace Chromu: jak by uživatelé měli reagovat

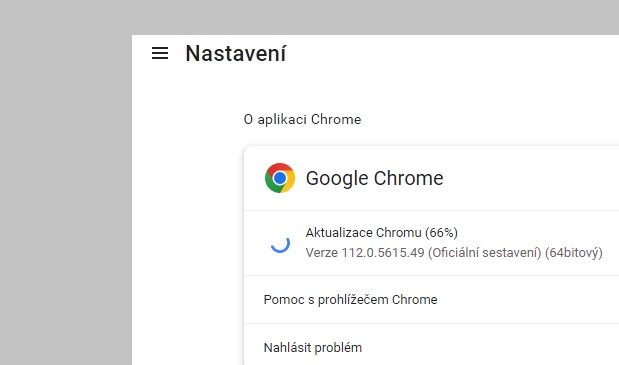

Aktualizace svých produktů poskytovatelé zpravidla nikdy nenabízejí prostřednictvím třetích stran. Hláška na jiných webech o neúspěšné aktualizaci je proto krajně podezřelá. | Zdroj: Chrome/Nastavení/O aplikaci Chrome

Archiv ale samozřejmě žádnou záplatu aktualizace neobsahuje. Místo toho se na hostitelský počítač instaluje miner Monero. Útočníci poté zneužívají výpočetní výkon napadeného počítače k těžbě kryptoměny.

Prozatím to vypadá, že se podvod šíří především v Japonsku, Koreji a španělsky mluvících regionech. Objevují se ale varování, že v budoucnu by se mohl rozšířit i do dalších oblastí a ohrozit tak mnohem více uživatelů.

Pokud byste se s podobnou hláškou o neúspěšné aktualizaci Chromu setkali, ignorujte ji. Stažený soubor v žádném případě nespouštějte. Poskytovatelé softwaru nikdy nedávají bezpečnostní aktualizace pro své produkty k dispozici prostřednictvím třetích stran. Instalují se výhradně přímo z webových stránek vývojáře nebo přes systém automatických aktualizací přímo v produktu.

Zdroj: Bleeping Computer