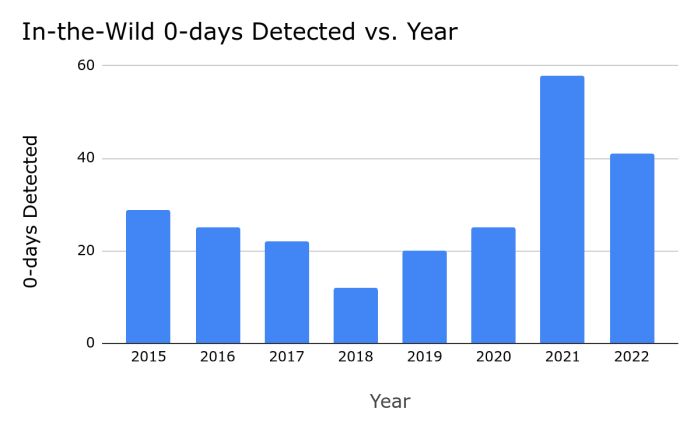

Společnost Google pravidelně sestavuje analýzu bezpečnostních problémů na různých platformách. V loňském roce bylo objeveno a uzavřeno celkem 41 zranitelností nultého dne, což je druhý nejvyšší počet od zahájení sledování v polovině roku 2014. Více zranitelností bylo objeveno pouze v roce 2021, a to 69.

Analýza se však nezabývá detaily exploitů, ale důležitými poznatky, které z nich lze vyvodit. Dlouho známý problém systému Android je aktuálnější než kdy jindy.

Android: problémem zůstává distribuce záplat

Záplaty se do koncových zařízení se systémem Android dostávají příliš dlouho. Zdroj: Midjourney

Jako největší problém Google hned na začátku uvádí pomalou distribuci bezpečnostních záplat pro systém Android: hrozba je obzvláště velká u mezer nultého dne (Zero-day), které jsou známé, ale pro které zatím neexistují záplaty.

V systému Android má problém nultého dne tendenci trvat dlouho, protože ačkoli v podstatě existují záplaty, jejich distribuce mezi různými výrobci zařízení trvá příliš dlouho. Google pak hovoří o tzv. N-day problémech, protože zranitelnosti zůstávají neopravené delší dobu.

Ve zprávě se výslovně uvádí: „V celém ekosystému Androidu se vyskytlo několik případů, kdy záplaty nebyly uživatelům k dispozici po delší dobu.“

V případě iPhonu sice také existují bezpečnostní zranitelnosti, ale k žádnému zpoždění v záplatování nedochází. Když má Apple připravenou aktualizaci, může ji okamžitě dodat všem podporovaným iPhonům.

Aktualizace s devítiměsíčním zpožděním

Počet zranitelností nultého dne objevených v posledních několika letech. Zdroj: Google

V jednom příkladu Google zmiňuje chybu v grafickém procesoru ARM (CVE-2022-38181). Zde trvalo celkem 9 měsíců, než byl v systému Android k dispozici nový ovladač. Vývoj záplaty byl však dokončen již po třech měsících. V procesu distribuce se tedy promarnil celý půlrok.

Další zjištění: více než 40 % objevených Zero days mezer byly varianty již dříve oznámených bezpečnostních chyb. Ze 41 "in-the-wild" hrozeb nultého dne z roku 2022 bylo 17 detekováno jako varianty již dříve nahlášených zranitelností.

Podle společnosti Google tak pokračuje nepříjemný trend, který se poprvé objevil v roce 2020. Útočníci opakovaně úspěšně využívají varianty předchozích zranitelností k novým útokům.

Google si stanovil čtyři cíle:

- Uživatelé musí dostávat aktualizace rychleji.

- Provádět podrobnou analýzu, aby se zajistilo odstranění hlavní příčiny zranitelnosti.

- Sdílet co nejvíce technických detailů.

- Využít nahlášené zranitelnosti k tomu, aby se z nich coby vývojář co nejvíce poučil a opravil je.

Zdroj: Google Security Blog