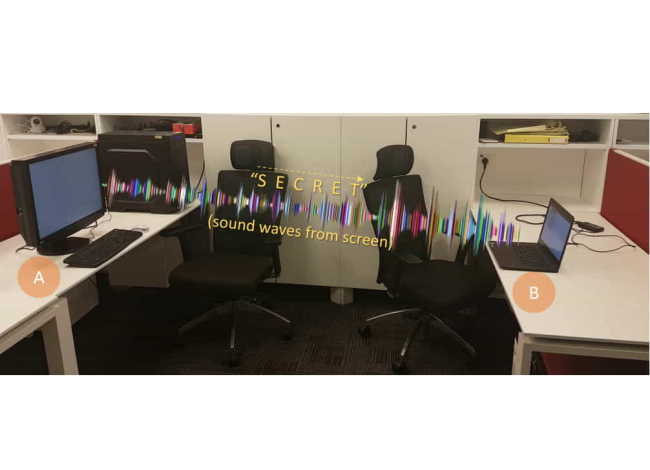

Při útoku nazvaném PIXHELL malware moduluje pixelové vzory na LCD obrazovkách, čímž vyvolává hluk ve frekvenčním rozsahu 0-22 kHz. Tyto akustické vlny nesou zakódované signály, které mohou být zachyceny blízkými zařízeními, jako jsou chytré telefony nebo notebooky.

Testy výzkumníků ukázaly, že exfiltrace dat je možná na maximální vzdálenost 2 metrů, přičemž dosahuje přenosové rychlosti 20 bitů za sekundu. Ačkoli je tato rychlost příliš pomalá pro přenos velkých souborů, stále umožňuje sledování stisků kláves v reálném čase a kradení malých textových souborů obsahujících například hesla.

PIXHELL byl vyvinut Dr. Mordechaiem Gurim z Ben-Gurionovy univerzity v Negevu, známým svým rozsáhlým výzkumem metod úniku dat. Útok využívá neúmyslné akustické emise z LCD obrazovek, které vznikají v důsledku šumu cívek, kondenzátorů nebo vnitřních vibrací, které nelze fyzicky odstranit. Speciálně vytvořený malware pak může kódovat citlivá data do akustických signálů pomocí různých modulačních schémat, jako je zapínání a vypínání (On-Off Keying - OOK), frekvenční posun (Frequency Shift Keying - FSK) nebo amplitudový posun (Amplitude Shift Keying - ASK).

Útok nazvaný PIXHELL je obzvláště zákeřný, protože produkované zvukové frekvence jsou pro člověka téměř neslyšitelné a pixelové vzory používané při útoku jsou pro uživatele neviditelné nebo málo výrazné.

K potenciálním protiopatřením patří úplný zákaz zařízení s mikrofony v kritických prostředích, rušení signálu nebo generování šumu na pozadí a monitorování vyrovnávací paměti obrazovky pomocí kamery pro detekci neobvyklých pixelových vzorů.

Kompletní technické detaily o útoku PIXHELL a možných obranných strategiích jsou k dispozici v technickém dokumentu s názvem "PIXHELL Attack: Leaking Sensitive Information from Air-Gap Computers via 'Singing Pixels'".

Zdroj: AIR-GAP RESEARCH, arxiv, Bleeding Computer, Arxiv PDF