Bezpečnostní inženýr Andrey Konovalov odhalil způsob, jak lze aktivovat webkameru notebooku bez rozsvícení kontrolní LED diody. Jeho objev potvrzuje, že zakrývání webkamery lepicí páskou není přehnaně paranoidní opatření.

Kontrolní LED u webkamery je obvykle navržena jako hardwarový indikátor, který signalizuje, že je kamera aktivní. Funguje na základě propojení s obvody kamery tak, aby bylo obtížné kameru zapnout bez současného rozsvícení LED.

LED dioda je zapojena do elektrického obvodu kamery. Když je kamera napájena (tj. aktivována), proud proudící do kamery zároveň napájí i LED diodu. Toto propojení je často realizováno přímo na úrovni obvodu (například na desce plošných spojů) a nelze jej softwarově obejít, protože LED dioda je součástí základního hardwarového designu.

Zranitelné ovladače

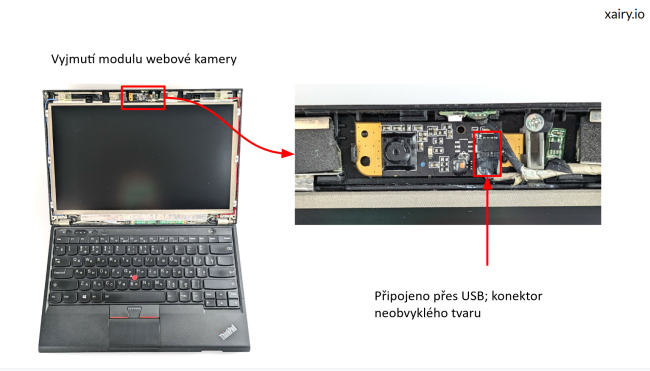

Konovalov, známý na GitHubu pod přezdívkou xairy, demonstroval problém na notebooku Lenovo ThinkPad X230. Zjistil, že webkamera připojená přes USB rozhraní používá ovladač Ricoh R5U8710, který umožňuje přeprogramování firmwaru. Díky tomu lze ovládat LED kontrolku nezávisle na aktivaci kamery.

„Webkamery v noteboocích jsou často interně připojeny přes USB,“ vysvětluje inženýr. „Firmware mnoha USB zařízení lze přeprogramovat přímo přes USB rozhraní.“

Širší dopad

I když se demonstrace týkala staršího modelu notebooku z roku 2012, experti varují, že podobný princip může být aplikovatelný i na další zařízení. Společnost Lenovo uvedla, že od roku 2019 již jejich obrazové procesory obsahují kontroly digitálních podpisů pro firmware kamery a podporují zabezpečené aktualizace s ochranou proti zápisu.

Podobné útoky, obcházející LED indikátory kamer, byly v minulosti provedeny již několikrát. "Význam tohoto typu útoku spočívá v tom, že umožňuje útočníkům nepozorovaně špehovat své oběti instalací malwaru na postižené modely notebooků," upozorňuje bezpečnostní výzkumník Aras Nazarovas z Cybernews.

Mohlo by vás zajímat

Víte, jak je pro hackery snadné dostat se do vašeho vozu? Které značky jsou na tom nejhůře

Volání po hardwarovém řešení

Odborná komunita se shoduje, že nejbezpečnějším řešením jsou fyzické hardwarové přepínače nebo kryty pro kamery a mikrofony. Někteří výrobci, jako Apple, již implementují robustnější hardwarová řešení zajišťující, že LED kontrolka svítí vždy, když je kamera aktivní.

"LED by měla být připojena přímo k napájení kamery nebo k signálu 'enable'. Neměla by být ovladatelná žádným firmwarem," argumentují experti v diskuzi na Hacker News.

Pro běžné uživatele zůstává nejjednodušším řešením fyzické zakrytí webkamery, když se nepoužívá. Tento jednoduchý bezpečnostní prvek může efektivně zabránit nežádoucímu sledování, bez ohledu na případné softwarové nebo firmwarové zranitelnosti.

Zdroj: xairy, Ostechnix, Ycombinator, Cybernews