Útočníci mohli po otevření dokumentu uživatelem získat cenné údaje, aniž by musel uživatel provést jakoukoliv další činnost. Ty jim umožní zjistit, jaké mají použít zákeřné nástroje pro to, aby se mohli nabourat do daných zařízení. Nezáleží přitom na typu zařízení, v němž je dokument otevřený – tato technika útoku funguje jak v dokumentech na osobních počítačích, tak i v mobilech. Odborníci Kaspersky Lab zaznamenali využití této metody útoku přinejmenším u jedné kyberšpionážní skupiny, kterou nazvali FreakyShelly. Tuto událost zároveň nahlásili odpovědné softwarové firmě, ta ale zranitelnost doposud plně nezazáplatovala.

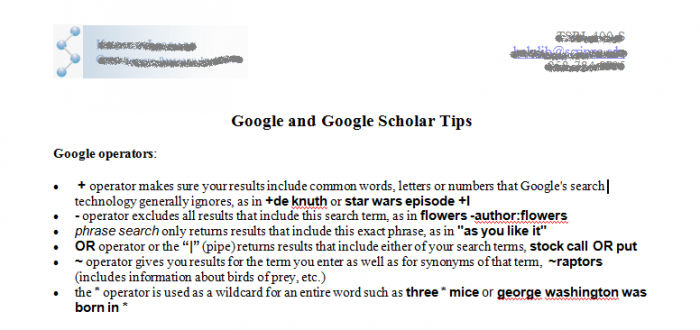

Když analytici Kaspersky Lab před nedávnou dobou zkoumali cílené útoky skupiny FreakyShelly, detekovali spear-phishingové e-maily s dokumenty ve formátu OLE2, tedy Object Linking and Embedding (ty využívají object linking a embedding technologii), které pomáhají aplikacím vytvářet složité dokumenty obsahující informace z různých zdrojů včetně internetu. Zběžné prohlédnutí těchto souborů přitom nevyvolalo žádné podezření. Obsahovaly užitečné tipy, jak co nejlépe využívat vyhledávač Google, a na druhou stranu neobsahovaly žádné známé exploity ani škodlivá makra. Při bližším prozkoumání chování dokumentu se ale ukázalo, že po otevření sám bez jakéhokoliv důvodu odesílá specifické GET dotazy na externí webovou stránku. Právě tyto GET dotazy obsahovaly informace o využívaném prohlížeči, o verzi operačního systému a zároveň i data o dalších softwarech nainstalovaných na zařízení oběti. Problém spočívá v tom, že by aplikace neměla na podobné stránky odesílat žádné dotazy.

Detailnější analýza společnosti Kaspersky Lab dále ukázala, že útok funguje na základě toho, jak se v něm zpracovávají a ukládají technické informace o jednotlivých částech dokumentu. Každý digitální dokument totiž obsahuje specifická metadata o svém charakteru, umístění textu a jeho zdroji, odkud případně pocházejí obrázky a další parametry. Po svém otevření tyto parametry kancelářská aplikace přečte a na jejich základě vytvoří dokument. Analýza Kaspersky Lab poukázala na to, že parametry využívané pro lokalizaci obrázků mohou být prostřednictvím sofistikovaného kódu pozměněny. Díky tomu tak mohou kyberzločinci zasílat informace na své webové stránky.

„I když tato část programu nedokáže iniciovat malwarový útok, je i tek velmi nebezpečná. Může velmi účinně podpořit zákeřnou aktivitu, přičemž nevyžaduje žádnou interakci ze strany uživatele. Zároveň je schopna zasáhnout velký počet uživatelů po celém světe, protože daný software je velmi oblíbený. Doposud jsme ji zaznamenali pouze v jediném případě. Vzhledem k její velmi složité detekci ale očekáváme, že ji začnou využívat i další kyberzločinci,“ varuje Alexander Liskin, Heuristic detection group manager ve společnosti Kaspersky Lab. Detailnější informace o tomto útoku se dozvíte v příspěvku na blogu Securelist.com.