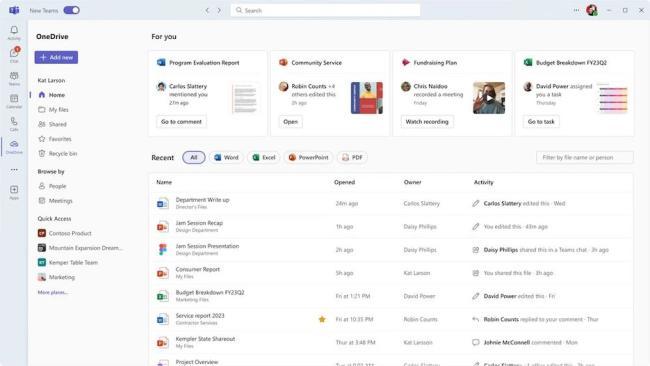

Kyberzločinci aktivně zneužívají kritickou zranitelnost, kterou obsahuje Microsoft SharePoint. Pokud ji ještě zkombinují s další kritickou zranitelností softwaru, mohou na napadeném počítači vzdáleně spustit libovolný kód. O aktuálním nebezpečí informuje americký úřad pro kybernetickou a infrastrukturní bezpečnost CISA.

Zranitelnost, která má kódové označení CVE-2023-29357, útočníkům umožňuje získat oprávnění správce na nezáplatovaných serverech. Metoda útoku obchází ověřování pomocí falešných ověřovacích tokenů JWT (JSON Web Token). Jde o standard pro výměnu dat v bezpečném režimu. Každý token obsahuje podpis, který vydávající straně umožňuje ověřit integritu zprávy. JWT jsou oblíbeným způsobem zabezpečení.

Po získání přístupu útočník může na napadeném serveru SharePoint spustit libovolný kód prostřednictví podsunutí příkazu.

Přestože už byla přijata opravná opatření a problém se týká pouze nezáplatovaných serverů, bezpečnostní agentura zdůrazňuje, že uživatelé by problém neměli brát na lehkou váhu.

Nebezpečná zranitelnost je známá už od loňského roku

Tuto metodu zneužití bezpečnostní díry v SharePointu prezentoval výzkumník ze společnosti Star Labs Jang loni v rámci soutěže Pwn2Own ve Vancouveru. Za svůj objev získal cenu ve formě finanční odměny ve výši 100 tisíc USD. Bylo to v březnu, a poté v září doplnil technickou analýzu, ve které podrobně popisuje postup zneužití zranitelnosti.

CISA přidala bezpečnostní chybu CVE-2023-29357 na seznam známých zranitelností a vyzývá americké federální úřady, aby tuto zranitelnost uzavřely do konce měsíce, tedy do 31. ledna.

Tato výzva k záplatování je zároveň důležitým signálem pro další společnosti po celém světě. Přestože je zranitelnost stará téměř rok, stále existuje spousta neopravených serverů, na kterých hrozí reálné nebezpečí jejího zneužití.

Zroj: CISA, Bleeping Computer