Ve veřejné diskusi se rojí mnoho různorodých zmínek o směrnici NIS2 a novém zákonu o kybernetické bezpečnosti. Zdá se tedy, že přichází rušné časy. Proto jsme po více než roce opět přišli s několika otázkami, zaměřenými na dopady změn pro subjekty z oblasti zdravotnictví.

Nastaly v uplynulém roce změny, o kterých je důležité mluvit?

Asi nejvýraznější změnou je ta legislativní. Na konci loňského roku vstoupila v platnost evropská směrnice o bezpečnosti sítí a informací, známá pod zkratkou NIS2. Stala se podobným „strašákem“ jako před časem GDPR.

Stejně jako GDPR, tak i NIS2 vygenerovala spoustu fám, nepochopení a nepřesností. NIS2 má dopad na exekutivní aparáty členských států EU. Implementace NIS2 do firmy nebo instituce je nesmysl. NIS2 je totiž směrnicí a vyžaduje harmonizaci národní legislativy, GDPR je nařízení a aplikuje se bez harmonizace národní legislativy přímo.

Na firmy a instituce dopadne až národní legislativa, kde státy mají poměrně volnou ruku. Takže dopad na subjekty bude mít až nový zákon o kybernetické bezpečnosti. A opět i zde je nutno situaci upřesnit. Nejedná se o novelu, opravdu půjde o nový zákon. Změny legislativy kybernetické bezpečnosti jsou tak zásadní, že by na ně novela nestačila. Je povinností států EU přijmout nové zákony do podzimu roku 2024.

Které dopady legislativních změn je vhodné zdůraznit?

Na hlubší analýzu v tomto rozhovoru není dostatek prostoru, nicméně zmínil bych některé momenty, které v souvislosti s novou legislativou osobně vnímám já. Patří sem změna určování tzv. osob povinných. Ty budou stanoveny podle toho, jestli poskytují regulovanou službu. Seznam regulovaných služeb vychází právě z NIS2. Můžeme očekávat výrazný nárůst počtu subjektů, které se zákonem o kybernetické bezpečnosti budou muset řídit. Ze současných zhruba 360 jich bude cca 12 až 15 tisíc. Což bude mít logicky dopad na trh práce, kde už teď chybí odborníci na kybernetickou bezpečnost.

Další z mého pohledu zásadní i když trošku skrytá změna je v tom, že zákon ukládá povinnost zaznamenávat nejen bezpečnostní události ale i relevantní provozní události. To pro mě znamená legislativní ukotvení toho, že kybernetická bezpečnost není oddělená disciplína, ale je jednou z komponent všech procesů v instituci. Provozních, výrobních, byznysových, bezpečnostních, dodavatelských.

Ještě bych zmínil další dva aspekty nového zákona o kybernetické bezpečnosti:

– vysoký důraz na řízení rizik, kdy zavádění opatření musí předcházet pečlivá analýza rizik; to znamená, že i nákup bezpečnostních technologií nebude postaven na základě filosofie „vedle to mají taky“ nebo „všichni o tom mluví, tak si to kupme taky“;

– důraz na řízení dodavatelských řetězců, který je v současné době na bídné úrovni; tento stav se musí změnit.

Na co by se měli připravit členové managementu zdravotnických zařízení nebo dodavatelů služeb pro zdravotnictví?

Docela zásadní, už zmíněná změna na trhu práce postavení zdravotnických zařízení při hledání odborníků výrazně zhorší. Nový zákon je celkově přísnější a konečně jasně říká, že za zavedení opatření kybernetické a informační bezpečnosti zodpovídá vedení instituce, a tedy i zdravotnického zařízení.

Z vlastních zkušeností vím, že tato oblast je pro vedení řady nemocnic „tak nějak neuchopitelná“. Pokud ji vedení ale neuchopí, tak podle nového zákona bude pohnáno k zodpovědnosti, a to poměrně přísně. Když pominu pokuty až do výše 10 milionů EUR, tak zajímavý je postih vedení zákazem vykonávat vedoucí funkci do odstranění nedostatků, nejméně však na šest měsíců. A to, jak doufám, vedení zdravotnických zařízení zatřese hlavami.

Které nedostatky v oblasti kybernetické bezpečnosti zdravotnických IT systémů považujete za největší hrozby?

Zdravotnická zařízení se potýkají se skluzem, který vznikl tím, že nemocnice od prvopočátku nespadaly pod zákon o kybernetické bezpečnosti. Ty nemocnice, které se neřídily mým oblíbeným mottem, že kybernetická bezpečnost není otázkou zákonů, protože je otázkou pudu sebezáchovy, tak teď velice těžce tento skluz dohánějí, a to jak v technických, tak zejména organizačních opatřeních.

Bohužel přístup vedení je často hnán snahou především vyhovět zákonu, což znamená filosofii „hlavně ať projdeme případnou kontrolou“. Měli by přitom stále mít na vědomí, že výpadek kterékoli z většiny komponent jejich systému může mít nenapravitelné dopady na životy a zdraví pacientů.

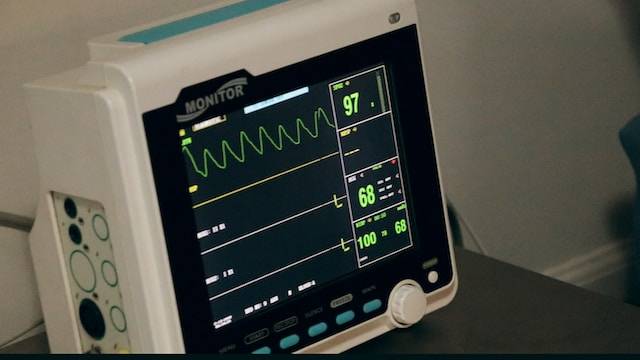

Z pohledu technologického je vážným problémem zdravotnická technika. Což jsou přístroje od infuzních pump až po magnetickou rezonanci, atd. Tyto technologie jsou řízeny vestavěnými počítači a jsou připojeny jako „další“ počítače do informační infrastruktury. Jejich ochrana z pohledu kybernetické bezpečnosti je ale silně zanedbána, a to i ze strany výrobců.

Když se vrátím k povinnosti zaznamenávat i provozní události, tak si myslím, že u těchto technologií to nikdo nedělá. A když už, tak to dělá výrobce vzdáleným přístupem, kdy vlastník, tedy nemocnice, nemá ani tušení o obsahu této komunikace. Je nutno ale zmínit pozitivní trend, kdy výrobci jsou si vědomi nutnosti změnit svůj přístup k zabezpečení zdravotnické techniky. Pro nemocnice je typická nízká úroveň kontroly nad dodavateli a nad dodavatelskými řetězci.

Sehraje v oblasti kybernetické bezpečnosti roli rozvoj technologií, například umělá inteligence?

Aleš Špidla, intenzivně se věnuje problematice kybernetické a informační bezpečnosti ve všech jejích aspektech. | Zdroj: archiv A. Špidly

Technologický pokrok se přede dveřmi nemocnic nezastavil. Rozšiřuje se pole působnosti systémů s prvky umělé inteligence. Je známé využití AI v lékařské diagnostice a podobně. Bohužel, a to i přesto, že je to logické, AI sehrává stále významnější roli i v kybernetické a informační bezpečnosti na temné straně síly. Kybergangsteři tyto systémy používají při vývoji škodlivého softwaru, při překladu a tvorbě spamů, při sociálním inženýrství, apod.

Na světlé straně síly nám nezbude než používat bezpečnostní technologie, které mají umělou inteligenci také. Problém je v tom, že pokud chceme „dohlížet“ na trochu rozsáhlejší informační infrastrukturu, potom je těch informací tolik, že už není v lidských silách přijímat správná rozhodnutí.

Je nutno vyhodnocovat tisíce varovných signálů. A to opravdu člověk, sledující na obrazovce počítače dění v informační infrastruktuře, těžko zvládne a snadno něco přehlédne.

Navíc z pohledu bezpečnosti je nemocnice jedním z nejkomplikovanějších prostředí. Týká se všech aspektů bezpečnostní kultury nemocnice. Od fyzické bezpečnosti přes personální bezpečnost, provozní bezpečnost až po kybernetickou bezpečnost.

Existuje cesta, po které se dá jít? Nestane se, že v hrůze z rozsahu povinností a závazků zdravotnické IT systémy ulpí v blaženém nicnedělání a pocitu „nějak to přežijeme“?

Já si myslím, že ano. V první řadě si musí uvědomit, co je účelem existence dané instituce, firmy. U nemocnic je klíčové poskytování zdravotní péče, tedy plnění jakési zákonné povinnosti. Tato základní služba se rozpadá na řadu dalších služeb.

Je vyšetření na magnetické rezonanci služba? Jednoznačně ano. A na čem závisí schopnost nemocnice tuto službu poskytovat? Na technologiích, na prostorech, na personálu a jeho kvalitním vzdělání, na energiích, na dodavatelích a kvalitních smlouvách s nimi, na kybernetické bezpečnosti, na fyzické bezpečnosti, na požární bezpečnosti, na BOZP.

Pokud jsem schopen tyto aktéry zajištění služby popsat včetně závislostí mezi nimi, jsem schopen spojit světy, které jsou zdánlivě nespojitelné a získám celkový pohled.

Obecně a v nejhrubším členění se dá každá instituce rozdělit na tři entity:

- bezpečnost (veškerá),

- provoz (léčení v nemocnicích, výroba elektrické energie v elektrárnách apod.);

- byznys (poskytování služeb, plnění zákonných povinností, vztahy s dodavateli).

Informační a komunikační infrastruktura tyto entity propojuje jako krevní řečiště, její zhroucení znamená zhroucení všech.

Aleš Špidla

Ing. Aleš Špidla vystudoval technickou kybernetiku. V roce 2011 jako ředitel odboru kybernetické bezpečnosti na Ministerstvu vnitra ČR koncipoval strategii kybernetické bezpečnosti České republiky a zapojil se do diskusí nad věcným záměrem a potom i samotným zákonem o kybernetické bezpečnosti.

Pracoval jako vedoucí sekce informatiky Státního ústavu pro kontrolu léčiv, ředitel odboru bezpečnostních politik Ministerstva práce a sociálních věcí, manažer oddělení řízení rizik ve společnosti Price Waterhouse Coopers, poté ve státním podniku CENDIS, s.p. jako specialista pro kybernetickou bezpečnost a ve státním podniku NAKIT, s.p., jako vedoucí oddělení v sekci bezpečnosti. Působil jako manažer kybernetické bezpečnosti na Generálním finančním ředitelství.

Nyní pracuje jako manažer kybernetické bezpečnosti Úřadu městské části Praha 5. Do roku 2022 byl prezidentem Českého institutu manažerů informační bezpečnosti.

Je garantem a pedagogem MBA studijního programu „Management a kybernetická bezpečnost“ a spolugarantem a pedagogem LL.M programu „Ochrana informací“ na Vysoké škole CEVRO Institut. Intenzivně se věnuje evangelizaci problematiky kybernetické a informační bezpečnosti ve všech jejích aspektech. Přednáší na konferencích, vystupuje v médiích, publikuje články s touto tématikou.

Je možné ve stručnosti formulovat opatření, která zamezí zhroucení informačních toků mezi těmito entitami existence instituce?

Pro popis závislostí je klíčová analýza rizik napříč těmito entitami, která říká, co se stane, když nějaký prvek-aktér přestane plnit svoji úlohu při zajištění schopnosti poskytovat službu. Plnit svoji klíčovou úlohu.

Analýza rizik nám pomůže navrhnout opatření. Potom už je snadná cesta k popisu sítě reality neboli popisu všech aktérů, závislostí mezi nimi a scénářů, jak poskytovaná služba vypadá, když všechno funguje, jaký vliv na ni má výpadek některého aktéra (klidně to může být switch) a jak ji znovu obnovit. Kvalitně popsaná síť reality výrazně zkrátí čas obnovy služby po výpadku.

Je ale nutné mít nástroj, který síť reality dokáže monitorovat a dokáže vyhodnotit chování jejich aktérů. Takový nástroj funguje v reálném čase a dokáže informovat příslušné role o výpadku některého z aktérů v okamžiku, kdy k němu dojde. A to formou a obsahem, který té roli odpovídá.

Generálního ředitele nezajímá, že shořel switch číslo 23. Toho zajímá, že jeho instituce ztratila schopnost poskytovat nějakou službu, za kterou může být vláčen v tisku nebo ji nemůže fakturovat. Takže dostane informaci ve tvaru „Nefunguje služba XY“.

Vedoucí oddělení infrastruktury dostane informaci „Nefunguje síťový segment 123“ a technik, který má na starosti provoz switchů dostane informaci „Je problém se switchem číslo 23, jděte jej vyřešit, neboť vám začal běžet čas podle SLA (smlouvy o úrovni služeb)“.

Všichni dostanou tu informaci ve stejný okamžik. Pan ředitel nemusí shánět telefon a má jistotu, že problém obnovy chodu služby, tedy zajištění její kontinuity, je od tohoto okamžiku řešen. Výrazně se tím zkrátí výše zmíněný čas obnovy. Takový přístup také snižuje náklady, protože boří hranice mezi jednotlivými entitami, které si často hrají na vlastních písečcích a nevědí o sobě. Každý si vyhodnocuje vlastní rizika, aniž by je dal do souvislosti s riziky ostatních.

Mám-li to shrnout tak ano, cesta existuje v komplexním pohledu bez těch písečků. Všichni jsou propojeni procesně, technologicky apod. Provoz „vyrábí“ nebo chcete-li „vydělává“, bezpečnost provozu dává klid na práci i když provoz to tak často nevnímá. Byznys tomu všemu dává smysl. A ti všichni jsou propojeni krevním řečištěm informačních a komunikačních technologií. Cesta je ve strategické propojenosti, která se jinak, než výše uvedeným, zajistit nedá.

Za Chip se Aleše Špidly ptal Martin Doležal