Ransomware zneužívá protokol instalátoru aplikací k obcházení bezpečnostních opatření a šíření podepsaných balíčků instalací, které se maskují jako oblíbené aplikace. Ty se poté zobrazují na vyšších pozicích výsledků vyhledávání Google a Bing. Zneužívá se k tomu další podvodná technologie, kterou bezpečnostní experti nazývají "SEO poisoning".

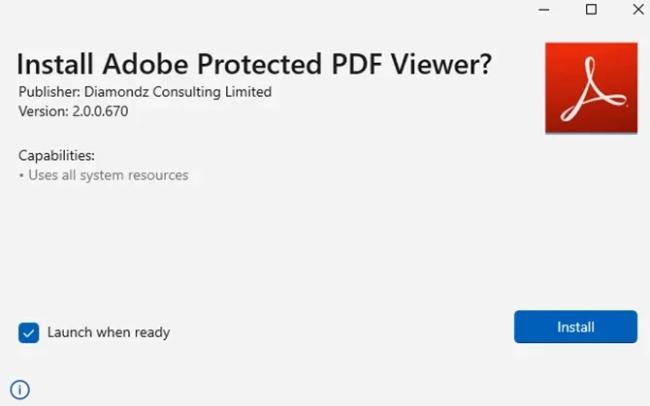

Někteří strůjci útoků ji zneužívají k tomu, aby se při vyhledávání aplikací, mezi kterými jsou například Zoom, Tableau nebo Team Viewer, objevil mezi hlavními výsledky vyhledávání falešný software. Uživatel si poté v domnění, že stahuje legitimní aplikaci, namísto ní stáhne a instaluje škodlivý software. Zločinci dokáží napodobit a podvrhnout i instalační prostředí aplikace.

Minimálně jedna z podvodných skupin, která se označuje Storm-1674, zobrazuje prostřednictvím zpráv v prostředí Teams podvržené vstupní stránky pro OneDrive a SharePoint.

V rámci boje proti tomuto velmi rizikovému způsobu útoku začal Microsoft v aplikaci Teams také zobrazovat okna pro přijetí nebo blokaci externích uživatelů. Zablokoval i účty, u nichž se potvrdilo, že jsou zdrojem škodlivých aktivit.

Kybernetičtí zločinci se ve větší míře zaměřují na koncové uživatele: Microsoft reaguje

Jakmile oběť stáhne na své zařízení falešný instalační balíček, a poté jej spustí, namísto požadované aplikace se na počítač dostane ransomware. Jde o vysoce nebezpečný typ škodlivého kódu, protože zašifruje veškerý obsah počítače oběti. Kyberzločinci pro opětovné dešifrování zablokovaných dat požadují výkupné v bitcoinech.

Proti aktuální hrozbě už Microsoft přijal konkrétní opatření. Jedním z nich je deaktivace schématu URI ms-appinstaller, což je komponenta pro instalaci, která se při tomto typu útoku zneužívá.

Zajímavá je v této souvislosti skutečnost, že podle informací serveru Bleeping Computer Microsoft provedl stejnou úpravu už v únoru 2022. Není vůbec jasné, co přimělo Redmond tento krok vrátit zpět.

Jako další opatření proti této formě útoků bezpečnostní experti radí nasazení ověřovacích metod odolných proti phishingu, konfiguraci zásad podmíněného přístupu a zapnutí pokročilých bezpečnostních metod v Microsoft Defenderu pro Office 365.

Zdroj: Microsoft, XDA Developers, Bleeping Computer