Dopper Clast82 nainstaluje do mobilního zařízení malware jako službu AlienBot Banker, který cílí na finanční aplikace a dokáže obejít dokonce i zabezpečení pomocí dvoufaktorových autentizačních kódů. Clast82 současně obsahuje i mobilní trojan pro vzdálený přístup, takže hacker může ovládat zařízení pomocí aplikace TeamViewer, jako by telefon oběti držel přímo v ruce.

Check Point zjednodušeně ukázal, jak Clast82 útočí:

- Na začátku si oběť stáhne z Google Play nějakou aplikaci obsahující i škodlivý kód Clast82.

- Clast82 následně komunikuje se svým velícím a řídícím serverem (C&C Server) a dostane další instrukce.

- Následně na zařízení stáhne a nainstaluje další hrozbu, v tomto případě AlienBot Banker, což je malware jako služba zaměřený na finanční aplikace a krádeže přihlašovacích údajů a ověřovacích kódů.

- Hacker tak získá přístup k finančním účtům obětí a zároveň má útočník plnou kontrolu nad infikovaným zařízením.

Kyberzločinci využívají řadu technik, aby se Clast82 vyhnul detekci bezpečnostními mechanismy Google Play. Pro komunikaci s velícím a řídícím (C&C) serverem je využívána platforma Firebase vlastněná Googlem. Když Google Play testuje a hodnotí aplikace, hacker změní konfiguraci C&C serveru pomocí Firebase. V kritickou chvíli „zakáže“ škodlivé chování Clast82, aby aplikace nevyvolala podezření. Jako hostitelská platforma pro stahování škodlivého obsahu je používán GitHub. Hacker tak může distribuovat další škodlivý obsah na všechna zařízení infikovaná jednotlivými škodlivými aplikacemi.

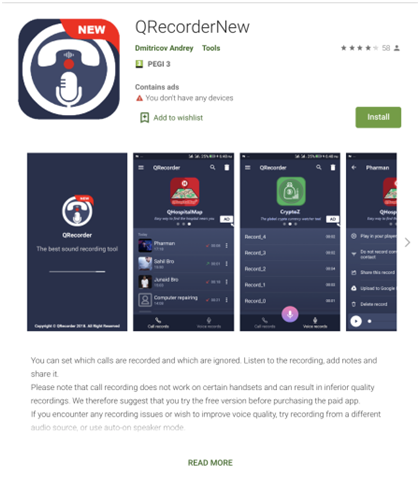

Ukázka podvodné aplikace Zdroj: screenshot Check Point

Hacker infikoval známé open-source aplikace pro Android:

|

Název aplikace |

Název balíčku |

|

Cake VPN |

com.lazycoder.cakevpns |

|

Pacific VPN |

com.protectvpn.freeapp |

|

eVPN |

com.abcd.evpnfree |

|

BeatPlayer |

com.crrl.beatplayers |

|

QR/Barcode Scanner MAX |

com.bezrukd.qrcodebarcode |

|

eVPN |

com.abcd.evpnfree |

|

Music Player |

com.revosleap.samplemusicplayers |

|

tooltipnatorlibrary |

com.mistergrizzlys.docscanpro |

|

QRecorder |

com.record.callvoicerecorder |

Check Point informoval společnost Google 28. ledna 2021. 9. února 2021 Google potvrdil, že všechny aplikace infikované dropperem Clast82 byly z Google Play odstraněny.