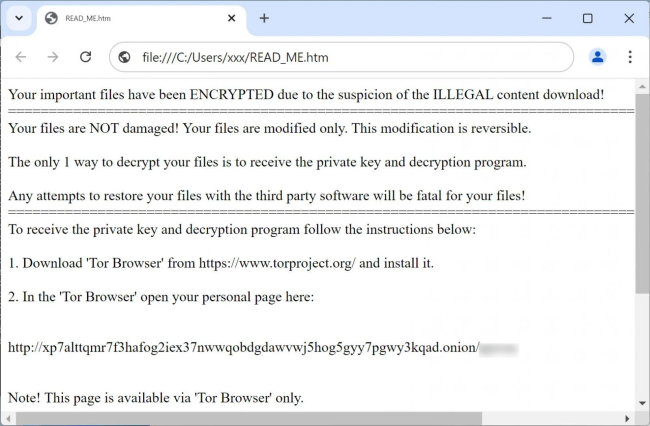

Dle zpráv webu BleepingComputer probíhá masivní kampaň ransomwaru Magniber, který šifruje zařízení domácích uživatelů po celém světě. Útočníci požadují výkupné v řádu tisíců dolarů za dešifrování dat. Nárůst případů potvrzuje služba ID-Ransomware, která od 20. července 2024 zaznamenala přes 700 žádostí o identifikaci tohoto konkrétního ransomwaru.

Magniber se poprvé objevil v roce 2017 a postupně rozšířil svůj dosah z Jižní Koreje na další asijské země. Současná kampaň však nemá geografické omezení a využívá osvědčené metody šíření. Ransomware se často maskuje jako nelegální software, cracky nebo falešné aktualizace systému Windows či prohlížečů.

Jak se chránit před ransomwarem:

- Pravidelně aktualizujte systém a software

- Používejte důvěryhodný antivirový program

- Nikdy nestahujte nelegální software nebo cracky

- Využívejte blokátory škodlivého obsahu v prohlížeči

- Neotevírejte neočekávané e-mailové přílohy

- Neklikejte na odkazy bez ověření jejich cíle

V případě napadení ransomwarem nedoporučujeme platit výkupné. Není záruka, že získáte data zpět, a podpoříte tím kriminální aktivity. Buďte obezřetní a chraňte svá data pravidelnými zálohami. Prevence je klíčem k ochraně před tímto nebezpečným trendem v kybernetické kriminalitě.

Zdroj: Malwarebytes, Bleedingcomputer