Tyto závěry přinesla studie Cisco 2018 Annual Cybersecurity Report. Ta dále říká, že nejčastější překážkou pro vybudování spolehlivé bezpečnostní architektury je nízký rozpočet, nekompatibilita jednotlivých bezpečnostních řešení a nedostatek IT specialistů na trhu. Proto 74 % bezpečnostních profesionálů v obraně alespoň částečně spoléhá na umělou inteligenci a 83 % na automatizaci. Útoky jsou přitom stále ničivější. A tak zatímco dříve šlo útočníkům využívajícím vyděračský software (ransomware) především o zisk, dnes se stále častěji setkáváme s útoky, které se snaží napáchat maximální škody.

Spam: útoky přichází ve vlnách

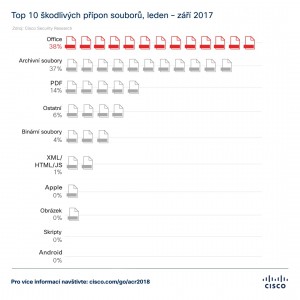

Nevyžádaná pošta (neboli spam) stále tvoří nejčastější způsob, jakým se útočníci snaží proniknout do zařízení. Z výzkumu škodlivých domén vyplynulo, že 60 % z nich je spojeno právě se spamovými kampaněmi. Bez ohledu na to, jak se mění prostředí kybernetických hrozeb, zůstává email důležitým a mocným nástrojem útočníků. Počet doručovaných spamů není v průběhu času konstantní, ale přímo souvisí s aktivitou botnetů (internetoví roboti zasílající spamy), především pak botnetu Necurs, který je globálně hlavním šiřitelem infikovaných emailů. Škodlivé přílohy emailů jsou nejčastěji ve formátu sady Office (.doc, .ppt, xls a další), a to v 37,7 % případů. Následují archivní formáty, tedy přílohy obsahující přípony .zip či .jar (36,8 %) a soubory s příponou .pdf (13,7 %).

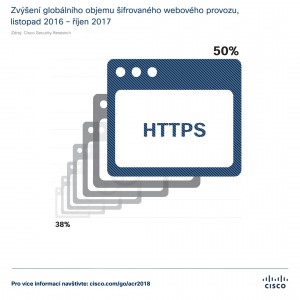

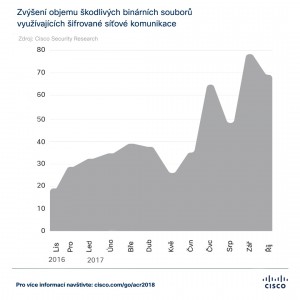

Nové techniky hackerů

Kybernetičtí zločinci se, kromě šifrované komunikace, také stále častěji zaměřují na napadení uživatelů skrze známé a legitimní služby jako jsou například Google Docs, GitHub či Dropbox, jejichž prostřednictvím šíří command and control protokoly. Zneužívání těchto legitimních aplikací souvisí s jejich velkou oblibou a mnoho zaměstnanců je využívá i přesto, že je podniková pravidla nepovolují. Navíc je velmi těžké, někdy až nemožné, takové útoky odhalit, neboť také využívají šifrovanou komunikaci.

Organizace podceňují aktualizace zařízení internetu věcí

Výzkumníci, kteří pracovali na studii Cisco 2018 Annual Cybersecurity Report také zkoumali, jak se organizace zaměřují na zabezpečení svých zařízení internetu věcí a zjistili, že velmi podceňují aktualizování jejich softwaru. Test, ve kterém se zaměřili na citlivost na již známé typy malwaru, provedli na 7328 zařízeních internetu věcí, jako jsou požární alarmy, čtečky karet či senzory pro regulaci teploty. Zkouška ukázala, že celých 83 % zařízení mělo kritickou zranitelnost a aktuální patch mělo nainstalováno pouze 17 % těchto zařízení. Infikovaná zařízení přitom mohou být využita nejen k napadení vlastní organizace, ale také k DDoS útokům. V roce 2017 totiž kyberzločinci často využívali krátké (trvající v řádu sekund), ale intenzivní útoky a podle průzkumu se s nimi v loňském roce setkalo 42 % všech organizací.

Hlavní překážky v budování ochrany

Z průzkumu mezi 3600 bezpečnostními profesionály vyplynulo, že nejčastější překážkou pro vybudování kvalitní bezpečnostní architektury je nízký rozpočet. Odpovědělo takto 34 % dotázaných, což oproti roku 2016 představuje snížení o jeden procentní bod. Dále pak respondenti uvedli problémy s kompatibilitou technologií (27 %) a nedostatek IT specialistů (27 %). Nicméně právě nedostatek IT specialistů dlouhodobě omezuje stále více organizací. Tyto problémy přitom u mnoha z nich prohlubuje budování příliš složité bezpečnostní architektury.

Průzkum ukázal, že 70 % organizací využívá bezpečnostní řešení od pěti či více dodavatelů. Pro srovnání, v roce 2016 to bylo 55 %. Zhruba 5 % organizací dokonce má v síti nasazená řešení od více než 50 výrobců. Tato komplexita ale paradoxně může vést ke zhoršení ochrany. „Pokud na každý typ hrozeb využívá podnik jiné řešení jiného výrobce, může se stát, že nevybuduje celistvou bezpečností architekturu a jednotlivé nástroje nebudou vzájemně kompatibilní. Navíc provoz těchto řešení se stane neúměrně nákladný a organizace jen obtížně najdou IT specialisty, kteří nasazeným nástrojům rozumí a umí s nimi pracovat,“ vysvětluje Milan Habrcetl.

Organizace spoléhají na umělou inteligenci

Studie Cisco 2018 Annual Cybersecurity Report dále zjistila, že se dnes organizace bez pokročilých bezpečnostních technologií neobejdou. Výzkum ukázal, že 74 % organizací v obraně alespoň částečně spoléhá na umělou inteligenci a 83 % na automatizaci. Zcela pak na automatizaci spoléhá 39 % podniků, 34 % na strojové učení a 32 % na řešení využívající umělou inteligenci. Navíc 92 % bezpečnostních profesionálů odpovědělo, že velmi dobře fungují nástroje pro behaviorální analýzu datového provozu v síti.

Organizace by se také neměly soustředit pouze na ochranu před útokem, ale počítat s tím, že se útočník do sítě může dostat. V takovém případě rozhoduje čas, za jaký je útočník odhalen (tzv. time to detection, TTD). Po včasném odhalení může organizace minimalizovat škody útoku. Společnost Cisco v této oblasti dosáhla nového rekordního času. Průměrné TTD dosáhlo hodnoty 4,6 hodiny.