I pokud se nezabýváte počítačovou bezpečností, určitě jste už o Emotetu slyšeli. Už několik let se počítačový svět potýká s jeho škodlivou činností, která může mít různé projevy. Někdy se chová jako bankovní trojan, jindy krade přístupová hesla. Emotet v případě potřeby opakovaně načítá do infikovaných systémů nové malwarové moduly. Lokální kontrolu systému můžete provést například programem EmoCheck a nový nástroj zkontroluje, zda nebyla kompromitována vaše e-mailová adresa.

Pokud jde o vlastní šíření, Emotet také používá specifické přístupy. Většinou se na postižený systém dostane e-mailem prostřednictvím spamových kampaní, nebo využívá soubory Office. Jak ale ukazuje analýza jednoho ze vzorků Emotetu, pokouší se také ovládnout Wi-Fi v dosahu infikovaných systémů. Ti, kdo stojí v pozadí Emotetu, zkoušejí všechno možné. V současnosti údajně některé vzorky vykazují známky původu ve Windows 10 Mobile. Tento systém už ale od začátku roku není podporován a pravděpodobně jej používá jen velmi málo uživatelů.

Dobrý a aktuální antivirový program by měl Emotet zastavit. Zda je systém napaden malwarem také zkontroluje malý nástroj EmoCheck. Do aktuální verze 1.0 vývojáři speciálně přidali podporu pro identifikaci současné verze trojského koně, která se pravděpodobně začala šířit v dubnu. Jednoduše se tak dají skenovat podezřelé soubory a přílohy e-mailů.

Stáhněte si: nástroje proti Emotetu

EmoKill 1.2.7366

Trojský kůň Emotet je v současné době považován za nejnebezpečnější malware na světě. Pomocí bezplatného nástroje EmoKill můžete skenovat počítač a okamžitě ukončit identifikované procesy.

- Výhody

- nemusí se instalovat

- běží na 32 i 64bitových systémech

EmoCheck 1.0

Nástroj EmoCheck chrání váš počítač před notoricky známým trojským koněm Emotet, který je považován za nejnebezpečnější malware na světě.

Prověření e-mailové adresy

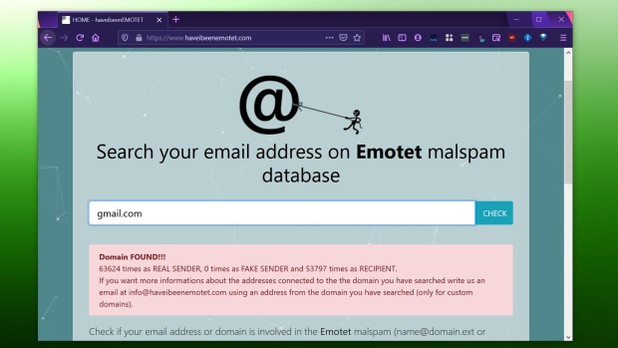

Kontrolní nástroj prověří, zda byly pro spam Emotet zneužity e-mailové adresy. | Zdroj: EmoCheck

Pro prověření, zda byla konkrétní e-mailová adresa součástí spamové kampaně Emotet, je možné použít webovou aplikaci Have I Been Emotet. Ovládání je jednoduché a obdobné, jako v případě prověření úniku hesla nástrojem Have I Been Pwned. Jednoduše zadáte konkrétní e-mailovou adresu, kterou chcete prověřit, a potvrdíte "Check". Kromě jednotlivých adres lze zkontrolovat i kompletní domény.

Pokud e-mailová adresa nebyla ani odesílatelem, ani příjemcem spamu Emotet, zobrazí se zelené oznámení. Červený výsledek uvidíme v případě, kdy e-mail použit byl. Uvádí se také, zda byly adresy zneužity přímo nebo jako falešné u odesilatelů. Zneužití skutečné adresy znamená, že došlo k prolomení e-mailového účtu.

Za tvorbou kontrolního nástroje je italská firma TG Soft, specializující se na bezpečnost. Databáze by měla obsahovat více než dva miliony e-mailových adres a měla by se neustále rozšiřovat.

Vyzkoušejte si: webová aplikace Have I Been Emotet

Have I Been Emotet

Webová aplikace prověří, zda e-mailová adresa byla zneužita jako součást spamové kampaně Emotetu.

Emotet: nová cesta šíření

Jednou z nebezpečných vlastností Emotetu je jeho flexibilita. Trojský kůň používá k infikování systémů širokou škálu způsobů, ke kterým patří například falešné e-maily. Ke zneužívání e-mailů kolegů a přátel používá metodu tzv. Outlook harvestingu.

Pokud už se Emotet nachází v systému, v případě potřeby načte bankovní trojany, moduly pro krádeže hesel nebo jiné škodlivé komponenty. Poté pokračuje ve svém šíření v aktivní síti. Takto se choval alespoň doposud. Aktuální analýzy ale ukazují, že také prohledá seznam dostupných sousedních Wi-Fi sítí a poté se k nim pokusí připojit. K tomu systematicky zkouší použít seznam často používaných hesel.

Pomáhá pouze komplexní ochrana

Emotet je zákeřný a používá různé druhy škodlivých metod. Často se spoléhá na standardní distribuční kanály, ale často dokáže překvapit něčím novým. Kromě toho načítá různé nebezpečné rutiny a zaměří se například na účty online bankovnictví, jindy používá vyděračské metody.

Abyste se chránili, nepotřebujete konkrétní nástroj, ale komplexní strategii ochrany. Je dobré udržovat své systémy aktuální, vytvářet zálohy a také používat strategii bezpečného hesla; na místě je také zdravá nedůvěra, protože Emotet rád útočí pod falešnými e-maily. Emotet používá mnoho metod pro odhalování slabin a jejich zneužívání.