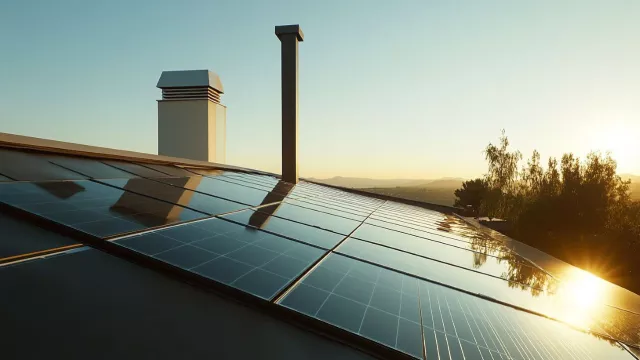

Destabilizace sítě: důsledky útoků na zranitelnosti fotovoltaických systémů mohou být rozsáhlé

Kyberbezpečnostní firma Forescout Vedere Labs nedávno informovala o závažných chybách fotovoltaických střídačů, které postihují produkty tří světových lídrů v této oblasti. Nyní svá zjištění více upřesnila. Jde o celkem 46 bezpečnostních mezer v instalacích solárních systémů, jejichž zneužití může ohrozit nejen stabilitu sítě, ale případným útočníkům umožňují převzetí kompletní kontroly nad řídícími systémy.

Slabá místa, zjištěná u tří z deseti předních výrobců solárních střídačů, jsou detailně popsána ve výzkumné zprávě "SUN:DOWN – destabilizace energetické sítě prostřednictvím řízeného využívání solárních systémů". Autoři popisují slabá místa, která se jim u solárních střídačů podařilo identifikovat.

Mohlo by vás zajímat

Vtipné využití pro baterii z elektromobilu: do budoucna může sloužit pro uchování energie z fotovoltaiky a zpětné napájení domu

80 procent objevených zranitelností má vysoce rizikový či kritický charakter

V souvislosti s objevenými zranitelnostmi je důležité mít na zřeteli i fakt, že strůjci kybernetických útoků se stále častěji zaměřují na kritickou infrastrukturu. O to důležitější je podle autorů zprávy brát nejnovější zjištění s veškerou vážností a včas se postarat o zabezpečení fotovoltaických instalací. Týká se to jak soukromých instalací na rodinných domech, tak i nemocnic, či průmyslových podniků, kde se dnes fotovoltaika také ve značné míře využívá.

Některé z objevených bezpečnostních děr útočníkům umožňují manipulovat s nastaveními invertorů a ohrožovat soukromí uživatelů. Z 93 doposud odhalených bezpečnostních mezer experti 80 % klasifikují jako vysoce rizikové nebo kritické.

30 % dokonce obdrželo nejvyšší hodnocení podle standardu CVSS (Common Vulnerability Scoring System) a pohybuje se v rozmezí 9,8 až 10. Znamená to jediné: útočník může převzít plnou kontrolu nad napadeným systémem.

Co se týče převzetí kontroly nad systémy, které mohou zranitelnosti umožnit, cesta vede přes cloudová řešení, do kterých bývají fotovoltaiky propojeny. Jejich zneužitím lze získat neoprávněný přístup, manipulovat se zdroji uživatele a zařízeními, které souvisejí s fotovoltaickou infrastrukturou. Takovými zranitelnostmi trpí neošetřené střídače Growatt.

Oproti tomu měniče Sungrow bylo možné napadnout odchycením sériových čísel komunikačních klíčů přes různé nezabezpečené přímé odkazy na objekty. Průšvihem byly i pevně zakódovaná pověření v zařízení, která ale šlo objevit. Jejich zneužitím útočníci mohli na zařízení vzdáleně spouštět kód a měnič zcela ovládnout.

Mohlo by vás zajímat

Přírodní řešení pro moderní technologii: slupky z cibule jako účinná ochrana solárních článků

Výrobci mezitím většinu zranitelností uzavřeli

Odborníci v souvislosti se svými zjištěními varovali, že hackeři by mohli ve velkém měřítku manipulovat s výrobou elektrické energie a vyvolat koordinované útoky se změnami zatížení, které by v konečném důsledku mohly vést k destabilizaci energetické sítě. V extrémním případě by to znamenalo mimořádná energetická opatření, nebo dokonce výpadky v dodávkách elektrické energie.

Obavy panují také vzhledem ke skutečnosti, že mnoho zařízení, souvisejících s fotovoltaickými systémy, pochází od čínských výrobců. Je zde tedy riziko, že vzhledem k možnosti napojení na čínskou vládu mohou výrobci získat přístup k jednotlivým instalacím. V souvislosti s možnou škálovatelností zjištěných rizik to může znamenat přímé ovlivnění dodávek elektřiny v regionech s vysokou koncentrací těchto řešení.

Ve své zprávě výzkumníci také poukazují na nutnost věnovat fotovoltaickým instalacím dostatečnou pozornost i z hlediska bezpečnosti. Jako velmi důležité vidí prosazování přísných bezpečnostních požadavků při instalacích, provádění pravidelných hodnocení rizik a nepřetržitý monitoring.

Zdroj: Forescout.com, Cybersecurity Dive